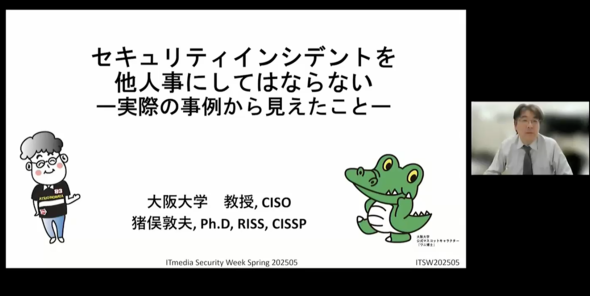

VPNから侵入したランサムウェア攻撃、内部不正による情報漏えいなど、皆がよく知るインシデントについて大阪大学 猪俣教授が語り続ける意味:ITmedia Security Week 2025 春

2025年5月28日、ITmedia Security Week 2025 春で、大阪大学 D3センター 教授 CISOの猪俣敦夫氏が基調講演に登壇。「セキュリティインシデントを他人事にしてはならない―実際の事例から見えたこと―」と題して講演した。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

ランサムウェア(身代金要求型マルウェア)や情報漏えいのインシデントが、自組織にも襲い掛かるかもしれないという危機感を抱きながら報道をチェックしている人は少ない。

猪俣氏は、他組織で起きたインシデントから学ぶべきことは多いという事実を基に、自身が関わった事例を紹介し、平時にこそすべきことについて言及した。本稿では、講演内容を要約する。

サイバーセキュリティの重要性への気付きと組織の課題

猪俣氏は冒頭、「サイバー攻撃は人ごとではない」と掲げつつ、大阪大学が経験した2017年の大規模個人情報漏えい事故について触れる。その経験を基に「インシデントを体験していなかった組織は、事故を起こして初めてサイバーセキュリティの重要性や、“終わってからが大変”なことに気付かされる」と話す。

後に発生した入試問題ミスにも触れつつ、「受験生の人生を狂わせることになる非常に重大な事案。サイバーセキュリティと同様に時間が勝負であり、即座に被害者の立場で調査せねばならない。その部分でわれわれは非常に大きな判断ミスをした」と振り返る。当事者にならなければ理解しづらい部分を、いかにして自分ごとにし、“気付き”を得るか――本講演のテーマはそこにある。

特に大学のような組織は、事故が起きるまでは「サイバーセキュリティ対策は面倒なルール」と捉えられがちだったという。大学は企業以上に自由な風土が求められるが、それこそがリスクを増大させる可能性となる。猪俣氏はインシデント発生後に発足したCSIRT(Computer Security Incident Response Team)チームの活動を通じ、「セキュリティインシデントは組織全体に対して大きなインパクトがある話。特に同じ業界でインシデントが発生したときは、いつもよりは少し耳を傾けてチェックしてみることが大事だ」と語る。

「オフェンシブ」の視点と平時からの体制構築

猪俣氏は、これからのセキュリティ対策で重要なキーワードとして「オフェンシブ」を挙げる。これは「攻撃者になる」ということではなく、攻撃者の視点で防御を考えることを指す。具体的には、ペネトレーションテストのように、攻撃用のツールをテストとして使い、攻撃者の目線で自組織の弱い部分、“アタックサーフェス”(攻撃対象領域)を特定することが重要だ。

「最近のランサム事案を見ても分かるが、フィッシングメールのリンクを踏んだり、添付ファイルを開いたりと、言い方は悪いがどれも“たいしたことのない”ことが発端になっている」と猪俣氏は指摘する。これらを防ぐには、平時から適切なセキュリティアップデートを行う、設定管理をしっかりすることが重要だ。しかし、そうなっていないがために攻撃が成功してしまう。

「攻撃者は『対象組織のセキュリティ対策はどこが弱いのか』を戦略的に探し、『いかに楽をして金をもうけるか』を考え、弱い部分を徹底的に探る。攻撃者が見ているということは、同時に、自組織でも当然見ることができることを意味する。自組織の弱い部分を自組織がチェックし、アタックサーフェスをきちんと知ることが重要だ」

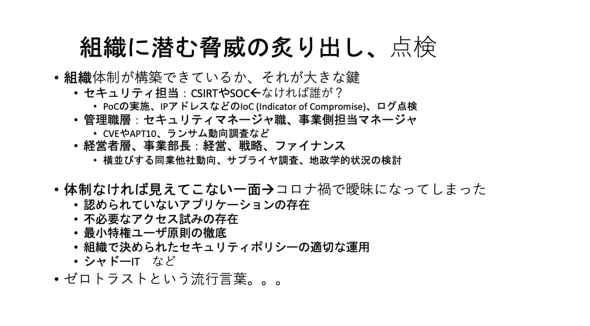

オフェンシブのポイントは「平時に何ができているか」にある。事故が発生する前に体制を考えておかねばならない。セキュリティ担当としてCSIRT、SOC(Security Operation Center)を構築することだけが注目されがちだが、猪俣氏は「管理者層の参加も重要だ」と指摘する。

「管理職の人もメディアの記事に目を通し、CVE(Common Vulnerabilities and Exposures:共通脆弱性識別子)や『APT10』(Advanced Persistent Threat 10)といった少しサイバーセキュリティ寄りの話題も覚えておく。そうすれば報告が上がってきたときも、脆弱(ぜいじゃく)性管理などの内容が伝わるようになる」

もちろんその先では、承認プロセスがあり、判断のためには経営者にも報告される。この点に関して猪俣氏は「経営層も、同業他社と会話をしておく、サプライヤーを調査しておくといったことが、普段からできることの一つだ。これらは全て、セキュリティ対策の体制が組織として構築されていないと効果がない」と述べる。

問題は、コロナ禍で多くのことが“あいまい”になってしまったことだ。在宅勤務などを進める上で、セキュリティを一部緩めてしまい、現在もそのまま運用している組織もある。特権ユーザーの管理を緩めたり、シャドーITを黙認したりといったことを管理し直すことも重要だ。

VPNは悪なのか? 名古屋港のインシデントから学ぶ

猪俣氏は続けて、昨今のシステム侵入の代表的な入り口の一つとなっている「VPN」(仮想プライベートネットワーク)に言及する。脆弱性が多く発見されていること、その深刻度が大きいことから「VPNは悪だ」という誤解も多い。VPNは組織にとって重要なサービスなので脆弱性の影響が大きいが、猪俣氏は「VPNの“放置”こそが良くない」と指摘する。

猪俣氏はVPNの放置事例として、大阪急性期・総合医療センターやJAXA(宇宙航空研究開発機構)などで発生した「保守契約がなされていない」「保守が切れているVPN装置の放置」といった事例に加え、VPNの設定画面がグローバルアドレスから公開されている「VPN設定ミス」、名古屋港コンテナターミナル事案のような「保守作業用VPNの管理不徹底」などを挙げる。

コロナ禍になって急いでVPNによるテレワーク環境を構築した際に「アクセス権限を緩めてしまった」「ログの監査を強めなかった」なども“放置”に当たる。「VPNにより、事業の効率やサービスレベル、従業員の満足度は本当に上がった。私は非常に素晴らしいものだと思っているが、『安定動作しているから』とそれを放置していると、そこにリスクが生まれることに気が付いてほしい」

猪俣氏は続けて、名古屋港コンテナターミナル事案において保守用VPNの設定管理が不十分だった点を挙げる。とはいえ、「保守運用業者だけが悪い」と考えてはならない。

「自組織はどのようなハードウェアを導入しているのか、どう管理しているのか。ファームウェアのアップデートがどうなっていたのかを確認することはできたはず。『うちは完璧だ』と思い込んでいる組織こそ、自組織はどのように事業者に依頼しているか、どう契約しているのかを確認する必要がある」と指摘する。

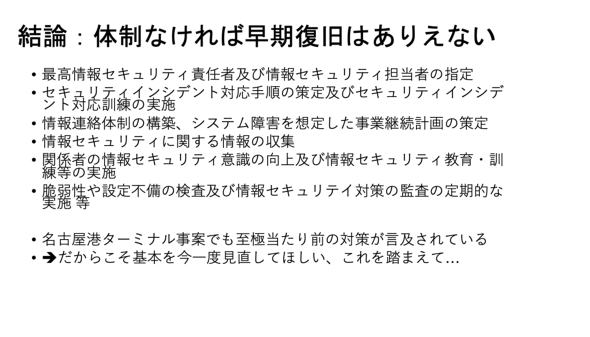

猪俣氏は名古屋港コンテナターミナル事案の対応状況を「あれだけのレベルのロジスティクスを、わずか3日間で復旧させた。これは普段から研修や体制づくり、訓練などをしていたのではないか」と評価する。「起きた事案としては良くないが、対応としては良かった事例だと考えている」(猪俣氏)

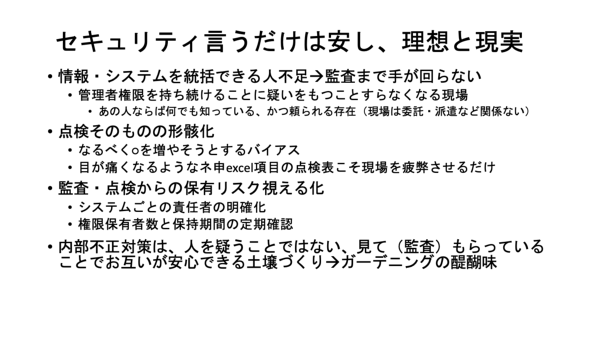

内部不正対策と監視の重要性

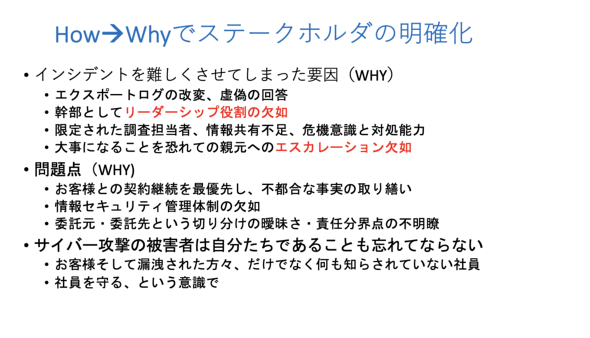

もう一つ、猪俣氏はNTT西日本グループの情報漏えい事案を取り上げる。これは子会社の派遣社員が10年以上にわたってデータを持ち出し、売却していたという内部不正の事案だ。事件自体は2024年に明らかになったものだが、情報の持ち出しは2013年7月ごろからだったことが報告されている。なお、猪俣氏もこの事案の調査報告書に名を連ねており、「いろいろ口出しした中で、私としては立派な報告ができたと思っている」と述べる。

この事案について、猪俣氏が注目するのは持ち出しが始まった、2013年というタイミングだ。2014年7月にはベネッセにおける大規模な内部不正による情報漏えいが発生し、従業員が逮捕される事件があった。その後、ベネッセグループは自組織が犯したミスを真摯(しんし)に反省し、対策を進めた。

「NTT西日本グループも、このタイミングでベネッセに倣って対策していれば、事故を起こさなかったのではないか。それが残念だ。ベネッセグループのような事故を見てもやはり人ごとになってしまう。こういう事案を自分ごとにしにくいのはなぜだろうか?」

事故から得た教訓を他山の石とせず、自らの組織に引き寄せて考えることの難しさを猪俣氏は指摘する。特に長期間にわたる不正が見過ごされた原因として、“なぜ”という視点の欠如や、信頼関係による無批判な運用が常態化していた可能性を挙げる。

NTT西日本による報告書では、リスクの見える化を、IIA(The Institute of Internal Auditors:内部監査人協会)が提唱する「3ラインモデル」、ガバナンス機関、マネジメント、内部監査のモデルで整理することが挙げられている。

第三者視点での監査部分をしっかりと独立させることが重要で、「それがないと、自組織でマルを付けるようなことが起きてしまう」と指摘する。加えて、“セキュリティ”の視点で、第三者目線でチェックできるようなものにすることが重要だ。

鉄道の運転士は、声を出し、しつこいくらいに指さし確認をするのが当たり前の行動になっている。これは、自分の行動を一つ一つ、自分で確認するための作業だ。「これこそが、今のサイバーセキュリティに求められているものであり、確認の様子を見られている意識が、実は安心や信頼にもつながる。これは“監視”ではなく、相互に見てもらうことにより、逆に自分への信頼性を向上させるという、大きな意味がある。ぜひ、NTT西日本の報告書もダウンロードし目を通してほしい」

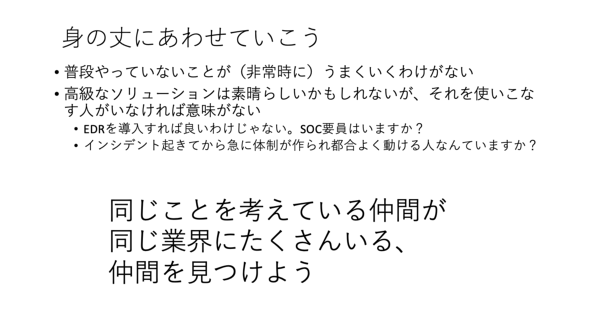

最後に猪俣氏は、理想と現実のバランスを取りながら、自組織の身の丈に合った対策を平時から講じ、情報システム部門だけでなく、管理職や経営層も巻き込んだコミュニケーション体制を構築することの重要性を再び強調した。

このように、セキュリティインシデントが人ごとではない今、それを文字通り「人ごとではなく自分ごと」にできるかどうかが、日本のサイバー防御の最重要ポイントになりつつある。

猪俣氏は日本で発生した、インパクトのあるインシデントの報告書作成に携わる第一人者の一人だ。講演のたびに自組織のインシデントを反省している同氏だからこそ、その言葉は重い。皆さんは猪俣氏の“心の叫び”を自分ごとにするために、今日から自分に何ができるか、ぜひ問い直してみてほしい。

関連記事

「人材不足は生成AIで」は誤解? 大阪大学 猪俣教授が提言する、セキュリティ人材育成/自動化に必要な意識

「人材不足は生成AIで」は誤解? 大阪大学 猪俣教授が提言する、セキュリティ人材育成/自動化に必要な意識

2024年12月2日、アイティメディア主催セミナー「ITmedia Security Week 2024 秋」の「セキュリティ運用自動化」ゾーンで、大阪大学 D3センター 教授の猪俣敦夫氏が「組織で考えるべきセキュリティ人材の育て方―AIに振り回されない運用支援に必要なこと―」と題して講演した。 SBOMの本質を大阪大学 猪俣教授が語る――「うちのソフトは大丈夫なんです」とユーザーにどう証明する?

SBOMの本質を大阪大学 猪俣教授が語る――「うちのソフトは大丈夫なんです」とユーザーにどう証明する?

大阪大学 情報セキュリティ本部 猪俣敦夫教授がベリサーブのプレスセミナーに「ソフトウェアの視える化により変革する社会システムとどう付き合うべきか」と題して講演した。SBOMは単なる「技術屋のドキュメント」を超え、それによって企業や組織が評価されるべきものではないかと考えているという。 「個人」なら手口を知っておくだけでも有効 「情報セキュリティ10大脅威 2025」の解説書をIPAが公開

「個人」なら手口を知っておくだけでも有効 「情報セキュリティ10大脅威 2025」の解説書をIPAが公開

IPAは「情報セキュリティ 10大脅威2025」の解説書を公開した。「個人編」に加えて「組織編」も用意されている。

Copyright © ITmedia, Inc. All Rights Reserved.

大阪大学 D3センター 教授 CISO(最高情報セキュリティ責任者)猪俣敦夫氏

大阪大学 D3センター 教授 CISO(最高情報セキュリティ責任者)猪俣敦夫氏