NICT、サイバー脅威情報を自動集約できるWebアプリ「EXIST」を公開:Twitterの監視もできる

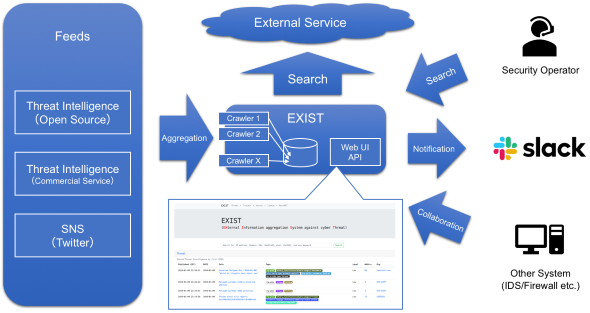

NICTのサイバーセキュリティ研究室は、サイバー脅威情報を横断的に収集し、キーワードによって脅威情報を検索できるWebアプリケーション「EXIST」の利用を呼び掛けた。

国立研究開発法人情報通信研究機構(NICT)のサイバーセキュリティ研究室は2019年3月15日、同研究室が運営する「NICTER Blog」で、同研究室のNICTER解析チームが開発したWebアプリケーション「EXIST(EXternal Information aggregation System against cyber Threat)」について紹介し、広く利用を呼び掛けた。EXISTはオープンソースソフトウェアとしてGitHubで公開されている。

EXISTは、NICTER解析チームが日常の調査解析業務に利用しているツール。コミュニティーやセキュリティベンダーなどが提供しているサイバー脅威情報を自動集約するWebアプリケーションだ。

運用を開始すると、フィードやAPIを使って複数の情報源から取得したサイバー脅威情報を、ユーザーの指定に従ってEXIST上のデータベースに格納していく。

データベースに格納したサイバー脅威情報はキーワードで横断的に検索できるため、セキュリティインシデントを解析する際の手間を大幅に省くことができるという。

4つの機能を備える

EXISTは「Tracker」「Hunter」「Lookup」「Web API」という4つの機能を備える。

Trackerは各種のサイバー脅威情報源からフィード情報を収集、提供する機能。情報源ごとに複数のTrackerに分かれている。オープンソースの情報共有プラットフォーム「MISP」で共有されるサイバー脅威情報や、あらかじめ指定したIPアドレスやドメイン、URLのレピュテーション情報に関するフィードの他、特定のTwitterユーザーのツイートやエクスプロイトコードを提供する情報源のフィード、特定のサイバー脅威情報やTwitterから特定の情報を観測する機能も備える。

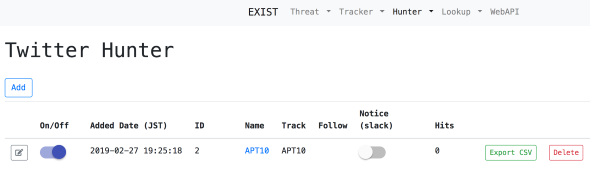

Hunterはサイバー脅威情報やTwitterのツイートから特定の情報を観測する機能。特定のキーワードやユーザーのツイートを観測できる。

例えば、キーワードを登録するだけで全世界のツイートを観測し、調査対象キーワードに一致した場合、EXISTのデータベースに保存できる。Slackに通知を送ることも可能だ。

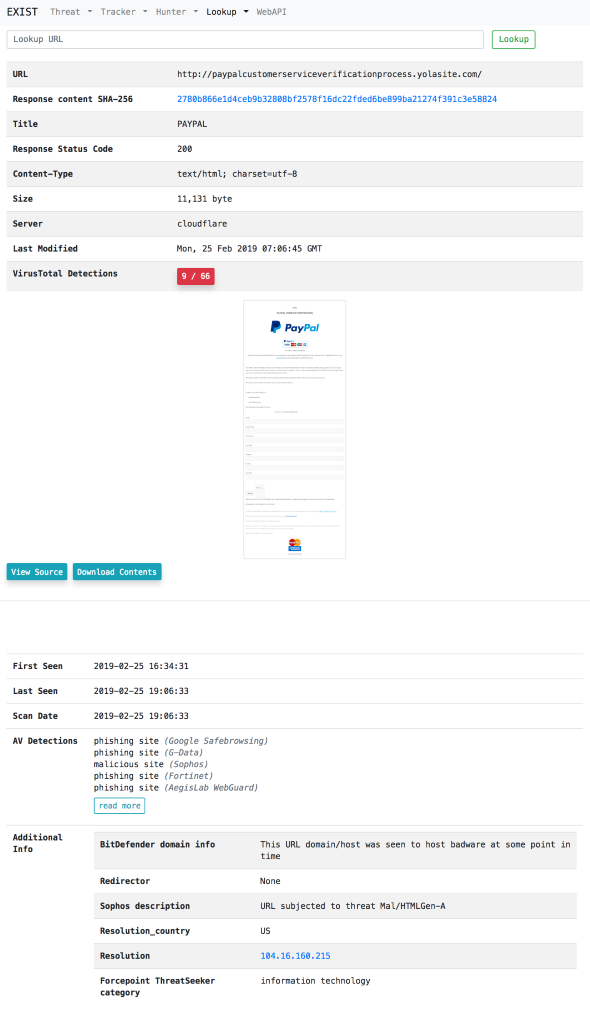

LookupはWhoisなどのインターネット上のサービスからIPアドレスやドメイン情報を収集する機能。あるファイルがマルウェアかどうか判定できる「VirusTotal」やIOC(Indicator of Compromised)情報を検索できる「ThreatMiner」も横断検索できる。これにより、URLやハッシュ値を入力するだけで、危険があるかどうか見積もることが可能だ。

例えば、危険があると考えられるURLに対して、Webブラウザでアクセスするのではなく、EXISTを利用してそのURLにある画像やダウンロードコンテンツを取得できるため、安全に調査を進められる。

Web APIを使うと、手入力だけでなく、他のシステムと連携してEXISTを利用できる。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

一にも二にも「防御」を――元CIAのCISOが提言した6つのセキュリティ対策

一にも二にも「防御」を――元CIAのCISOが提言した6つのセキュリティ対策

CIAのCISOを務め、今はコンサルタントとして活躍するロバート・ビッグマン氏が、@ITセキュリティセミナー、東京会場の基調講演に登場し、基本的かつ実践的な対策をアドバイスした。 2019年も脆弱性の全公開情報を調べるには2〜3人月かかる――CVE/CWE視点で見る2018年の脆弱性のトレンド

2019年も脆弱性の全公開情報を調べるには2〜3人月かかる――CVE/CWE視点で見る2018年の脆弱性のトレンド

連載「OSS脆弱性ウォッチ」では、さまざまなオープンソースソフトウェアの脆弱性に関する情報を取り上げ、解説する。今回は、2018年の脆弱性のトレンドを、CVE、CWEなどの視点から見てみます。 他社の「有事」を自分事として生かす「平時」であれ――セキュリティリサーチャーズが示す、平時と有事の対応指針とは

他社の「有事」を自分事として生かす「平時」であれ――セキュリティリサーチャーズが示す、平時と有事の対応指針とは

@ITは、2018年6〜7月に、「@ITセキュリティセミナー」を開催した。本稿では、piyokango氏、インターネットイニシアティブ 根岸征史氏、ソフトバンク・テクノロジー 辻伸弘氏による特別講演「昼下がりのセキュリティリサーチャーズ〜平時と有事の狭間で〜」の内容をお伝えする。