振る舞い検知型IPSの技術解説

前編 従来型IPSの課題と解決策

出雲 教郎

日本ラドウェア株式会社

技術本部 ソリューション・アーキテクト

2009/5/22

振る舞い検知型IPSとは

振る舞い検知型IPSとは

シグネチャは基本的にウイルス、ワーム、マルウェアの拡散されるパケット、もしくはそれ自身が送信するパケットを採取し、正確にパターンマッチングができるフィルタを作成してリリースする【注】。対策は基本的に事後となるため、前述したとおりゼロデイ、ゼロミニッツ(分単位のオーダーでの拡散)アタックに対応できない。

そこでネットワークの動作を常時分析し、その動作になんらかの悪意が認められることを自動的に検出し、装置が自律的に防御する方法として「振る舞い検知」という考え方が用いられるようになった。

| 【注】 脆弱性から逆算して想定したものを作る場合もあるが、正確性に欠ける場合が多い。 |

振る舞い検知型IPSと呼ばれる製品には、実装方法の違いによりいくつかの種類に分けられる。それぞれを簡単に説明しよう。

●パケットキャプチャ型

パケットキャプチャ型はIDSに似た形で、すべてのパケットをキャプチャするセンサーをネットワークに組み込み、バックエンドシステムで蓄積したパケットを、データマイニングのような手法で分析する。

パケットの蓄積が前提であるため、単独のアプライアンスではなく、大規模なシステムになってしまう場合が多い。また分析するシステムはセキュリティベンダ側において、シグネチャ型IPSと同様なインシデント監視センターで運用する場合もあり、リアルタイムでの対応は難しい。

●トラフィックアノマリー型

トラフィックアノマリー型は、パケットすべてをキャプチャするのではなく、トラフィックの総量を定常的に監視し、その変動に対して悪意があるかどうかを判定しながら振る舞いを検出する方式である。しきい値をあらかじめ設定するのではなく、ネットワークのベースラインを自律的に学習し、定常時と異なったトラフィックを検出し、アタックの判定を行う。

これは比較的コンパクトなハードウェアリソースでも実装可能であり、シグネチャ型IPSと同程度のアプライアンスで実現可能だ。しかし、よりアプリケーションレベルの脆弱性を狙った攻撃はトラフィックの量からは見えづらい場合が多く、すべての脅威に対して広範に対応できる技術とはいえない。

統計学的分析手法をIPSに取り入れると

統計学的分析手法をIPSに取り入れると

これまでに述べた振る舞い検知型製品は、その規模が大きかったり、対象となる範囲が限定的だったりしていたため、シグネチャ型IPS製品に置き換わるようなものにはなっていなかった。主な課題としては、振る舞いを分析する手法が、従来の製品の延長線上から考案されたものであったために、それらの技術的制限を克服するものにはならなかった。

そこでまったく新しい概念として、統計学的分析手法が用いられるようになってきた。この手法は、パケットのペイロードを含めたすべてを検査、蓄積するのではなく、その属性(IPアドレス、TCPポート番号、フラグなど)をカウンタにして統計し、そこからさまざまな振る舞いを検出する手法だ。分析するアルゴリズムには数学的手法が用いられるため、製品の開発には数学者がかかわっている場合が多く、従来の方式とは一線を画する。

|

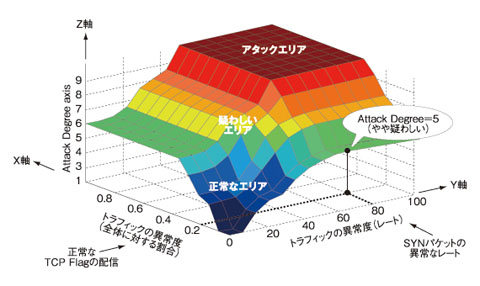

| 図3 統計学的手法分析 上図の例は「新規サイトに対する正常な大量のアクセス」を想定。Y軸のSYNパケットが大量に発生しているが、X軸におけるトラフィックの異常度は低く、結果として「正常」と「疑わしい」の中間程度と判断される。 |

この方式では、アプライアンス規模の製品でも高速なブロードバンドネットワークに対応することが可能であり、アルゴリズムの開発によりさまざまなアプリケーションにも柔軟に対応することが可能になる。現在極めて有望な手法となっている。

後編では、この統計学的分析手法に基づく、振る舞い検知のメカニズムについてより具体的に解説したい。

3/3 |

後編へ→ |

| Index | |

| 前編 従来型IPSの課題と解決策 | |

| Page1 いかにして新たな脅威に追従するか シグネチャ型IPSの課題 |

|

| Page2 ハードウェア処理能力の限界 ゼロデイアタックは対策できないのか ボットネットを使った攻撃を守るには |

|

| Page3 振る舞い検知型IPSとは 統計学的分析手法をIPSに取り入れると |

|

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|